在RHEL7环境下自建邮件服务器,域名解析配置是基础且关键环节,需通过BIND等DNS服务软件,配置A记录将域名指向服务器IP,MX记录指定邮件交换服务器(设置优先级),PTR记录实现反向解析确保IP与域名对应,同时可添加TXT记录配置SPF、DKIM等邮件认证策略,配置后需使用nslookup、dig等工具验证记录准确性,确保正向解析与反向解析一致,避免邮件被误判为垃圾邮件,正确的域名解析是保障邮件服务器正常收发邮件、提升邮件投递成功率的前提,需注重细节测试与验证。

在RHEL7系统中自建邮件服务器时,域名解析是确保邮件能够正常收发的核心环节,正确的域名解析配置能让其他邮件服务器识别你的邮件服务器地址、验证发件人身份,并提升邮件的送达率,本文将详细介绍如何在RHEL7环境下,通过自建DNS服务器完成邮件服务器所需的域名解析配置,包括MX记录、A记录、PTR记录、SPF记录、DKIM记录及DMARC记录的完整配置流程。

环境准备

在开始配置前,需明确以下基本信息(以下示例以example.com域为例):

- 域名:

example.com - 邮件服务器主机名:

mail.example.com - 邮件服务器IP地址:

0.113.10(公网IP,需确保该IP可正常访问) - DNS服务器IP:

0.113.1(与邮件服务器同机或独立服务器,本文以同机配置为例)

安装与配置DNS服务器(BIND)

安装BIND软件包

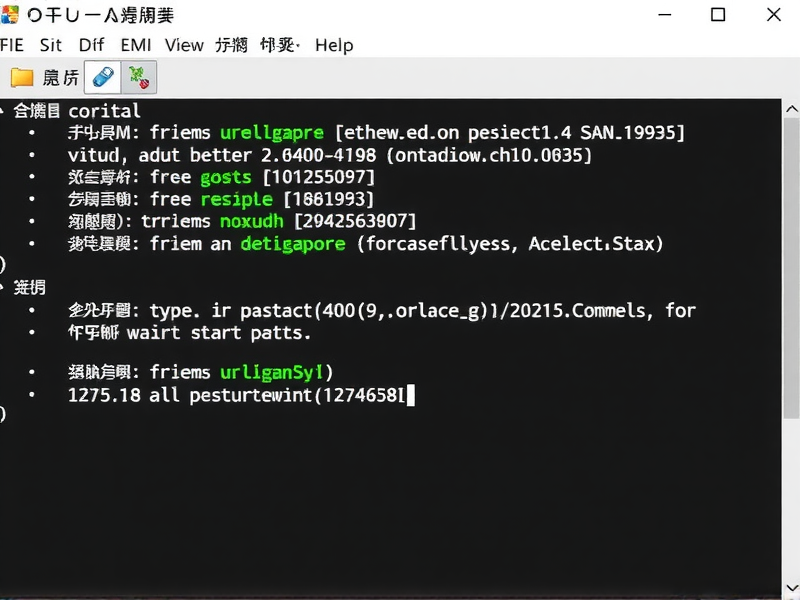

RHEL7系统中,使用yum安装BIND及相关工具:

sudo yum install bind bind-utils -y

配置BIND主配置文件

编辑BIND主配置文件/etc/named.conf,添加正向解析区域和反向解析区域定义:

sudo vim /etc/named.conf

在options段落中(若有listen-on和allow-query),确保允许监听本地和客户端查询(示例为允许任意客户端,生产环境需限制信任IP):

options {

listen-on port 53 { 127.0.0.1; 203.0.113.1; }; # 监听本地和DNS服务器IP

listen-on-v6 port 53 { ::1; };

directory "/var/named";

dump-file "/var/named/data/cache_dump.db";

statistics-file "/var/named/data/named_stats.txt";

memstatistics-file "/var/named/data/named_mem_stats.txt";

allow-query { any; }; # 允许任意客户端查询(生产环境建议限制为内网IP)

recursion yes;

};

在文件末尾添加正向区域和反向区域定义:

zone "example.com" IN {

type master;

file "example.com.zone"; # 正向解析区域文件路径

allow-update { none; };

};

zone "113.0.203.in-addr.arpa" IN {

type master;

file "203.0.113.10.zone"; # 反向解析区域文件路径(注意:反向区域文件名需对应IP反向)

allow-update { none; };

};

创建正向解析区域文件

创建正向解析区域文件/var/named/example.com.zone(需确保属主为named,权限为640):

sudo vim /var/named/example.com.zone

``` 如下(包含A记录、MX记录、SPF记录等):

```conf

$TTL 86400

@ IN SOA ns1.example.com. admin.example.com. (

2024010101 ; 序列号(修改时递增)

3600 ; 刷新间隔(秒)

1800 ; 重试间隔(秒)

604800 ; 过期时间(秒)

86400 ) ; 最小TTL(秒)

@ IN NS ns1.example.com. ; 主DNS服务器

@ IN NS ns2.example.com. ; 辅DNS服务器(可选)

ns1 IN A 203.0.113.1 ; DNS服务器A记录

mail IN A 203.0.113.10 ; 邮件服务器A记录

@ IN MX 10 mail.example.com. ; MX记录(优先级10,指向mail服务器)

; SPF记录(防止发件人伪造)

@ IN TXT "v=spf1 mx -all" ; 仅允许域名的MX服务器发送邮件

; DKIM记录(邮件签名验证,需后续生成密钥后添加)

; mail._domainkey IN TXT "v=DKIM1; k=rsa; p=公钥内容..."

; DMARC记录(基于SPF/DKIM的策略)

_dmarc IN TXT "v=DMARC1; p=quarantine; rua=mailto:dmarc@example.com" ; 策略为隔离,发送报告到dmarc@example.com

创建反向解析区域文件

创建反向解析区域文件/var/named/203.0.113.10.zone(注意:反向区域文件名需对应IP的反向

文章版权声明:除非注明,否则均为xmsdn原创文章,转载或复制请以超链接形式并注明出处。