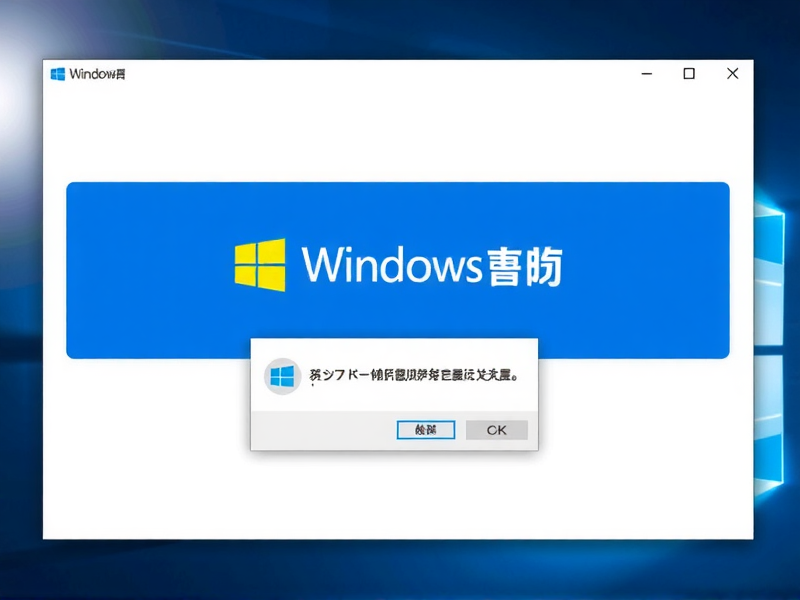

Windows应急响应工具如同系统安全的“急救箱”,专为应对突发安全事件设计,它能快速检测病毒入侵、漏洞利用、异常登录等威胁,通过内置分析模块定位问题根源,并提供一键处置方案(如隔离恶意文件、修复漏洞、阻断异常访问),轻量化界面与自动化流程让非专业用户也能高效操作,是保障Windows系统稳定运行、降低安全风险的关键防线,时刻守护系统安全“生命线”。

在数字化时代,Windows系统作为全球使用最广泛的操作系统,已成为企业办公和个人生活的核心载体,其普及性也使其成为恶意攻击、病毒木马、勒索软件等威胁的主要目标,当系统遭遇异常——如运行卡顿、文件被篡改、网络异常或弹窗勒索时,一套高效的应急响应工具往往能成为“救命稻草”,它们能帮助安全人员快速定位问题、分析威胁、清除隐患,最大限度降低损失,本文将系统介绍Windows应急响应中常用工具的功能、使用场景及操作要点,为构建系统安全防线提供实用参考。

应急响应工具:从“被动救火”到“主动防御”的关键武器

应急响应的核心是“快速发现、精准定位、有效处置、溯源复盘”,Windows应急响应工具覆盖事件响应全流程:从准备阶段的基础工具部署,到检测分析阶段的异常行为捕捉,再到处置阶段的威胁清除与系统修复,最后到溯源阶段的攻击路径还原,这些工具既包括Windows系统自带的原生利器,也涵盖开源社区和企业级的专业套件,共同构成了守护系统安全的“工具箱”。

准备阶段:未雨绸缪,构建应急响应“前置防线”

应急响应的效率,很大程度上取决于事前准备,提前部署和熟悉工具,能在事件发生时节省宝贵的“黄金时间”。

系统原生工具:日常运维的“基础配置”

-

任务管理器(Task Manager)

最基础的系统状态监控工具,可通过Ctrl+Shift+Esc快速启动,不仅能查看进程、CPU/内存/网络/磁盘占用,还能通过“详细信息”标签页分析进程启动路径、线程数、句柄数,初步判断异常进程(如进程名乱码、路径异常、资源占用畸高)。

场景:发现系统卡顿时,快速定位异常高资源占用进程。 -

事件查看器(Event Viewer)

Windows系统的“日志中心”,记录系统、安全、应用程序、日志等关键事件,通过“Windows日志→安全”可查看登录日志(事件ID 4624/4625,记录成功/失败登录)、策略变更日志(事件ID 4702/4703,检测账户策略修改);通过“应用程序”日志可定位软件崩溃或错误。

场景:怀疑系统被入侵时,筛选“失败登录”事件,排查暴力破解痕迹。 -

PowerShell

Windows自动化与管理的“瑞士军刀”,通过Get-Process获取进程详情、Get-Service查看服务状态、Get-NetTCPConnection分析网络连接,甚至可结合Select-String命令快速搜索日志中的敏感关键词(如“malware”“hack”)。

场景:批量分析系统中的可疑服务,导出网络连接列表。

Sysinternals Suite:微软官方的“系统透视镜”

由微软发布的免费工具集,是应急响应人员的“必备神器”,包含30+小工具,核心功能如下:

-

Process Explorer(ProcExp)

任务管理器的“增强版”,可查看进程的树形关系、模块加载(DLL文件)、句柄、内存映射等,通过“Find”功能可快速定位特定进程,右键“Properties→Strings”还能查看进程内存中的明文字符串(常用于发现恶意代码留下的路径、域名)。

场景:发现不明进程后,通过“查看模块”定位其是否加载了非系统DLL(如恶意后门模块)。 -

Autoruns

启动项“扫描仪”,比系统“启动”文件夹和“任务计划程序”更全面,可检测注册表、服务、驱动、计划任务、浏览器插件等所有自启动位置,勾选“Hide Microsoft Entries”后,仅显示非微软自启动项,快速定位恶意自启动项。

场景:系统开机弹窗广告,通过Autoruns禁用可疑启动项。 -

Process Monitor(ProcMon)

实时“行为监控仪”,可捕获进程的文件系统、注册表、网络、线程访问等详细操作,通过过滤功能(如“Process Name”包含“suspect”),可聚焦特定进程的行为,记录其创建/修改/删除的文件、读取的注册表键值,为恶意软件行为分析提供关键线索。

场景:怀疑某进程为木马,用ProcMon监控其是否修改系统文件或写入启动项。

离线工具:系统“瘫痪”时的“急救包”

当系统被恶意软件破坏无法正常启动或运行时,离线工具至关重要:

- Windows Defender Offline

微软官方离线杀毒工具,可制作U盘/CD启动盘,在系统未运行时全盘扫描,清除顽固病毒、木马、Rootkit。

场景:系统频繁蓝屏