Windows系统安装木马软件会面临数据泄露、远程控制、财产损失等风险,其常见途径包括恶意软件捆绑、钓鱼邮件/链接、不明下载源及非官方应用商店,全面防护需做到:安装并更新安全软件,及时修补系统漏洞;不随意点击不明链接或附件,仅从官方渠道下载软件;定期备份重要数据,谨慎开启文件共享功能,同时开启系统防火墙,提升安全防护等级。

什么是木马软件?“伪装者”的真面目

在讨论“Windows安装木马软件”之前,需先明确“木马”的定义,木马(Trojan Horse)是一种伪装成正常软件的恶意程序,其名称源于古希腊“特洛伊木马”典故——表面看似“有用”或“无害”,实则为攻击者打开系统后门,用于窃取数据、远程控制、破坏系统或传播其他恶意软件。

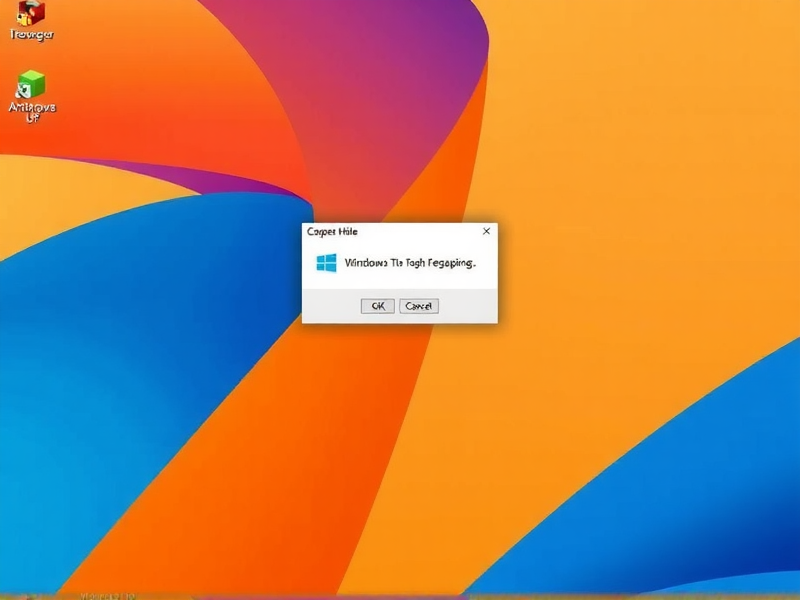

与病毒、蠕虫不同,木马通常不会自我复制,而是通过诱导用户主动安装或利用系统漏洞入侵,在Windows系统中,由于用户基数大、软件生态复杂,木马往往伪装成“破解工具”“激活补丁”“游戏外挂”“实用小软件”等,成为网络安全的主要威胁之一。

Windows安装木马软件的常见途径:“陷阱”藏在哪里?

木马入侵Windows系统的途径多种多样,了解这些途径是防范的第一步,以下是几种最常见的高风险场景:

非官方软件下载站:破解版、盗版软件的“捆绑陷阱”

许多用户习惯从非官方渠道(如论坛、网盘链接、第三方下载站)下载“破解版”“绿色版”软件,这些软件常被捆绑木马程序。

- “免费破解版Office”可能捆绑键盘记录器,窃取账号密码;

- “激活工具”可能是远控木马,安装后黑客可随意操作电脑;

- “游戏外挂”常注入恶意代码,盗取游戏账号或挖矿。

这类软件的安装包往往被修改,运行时会“静默”安装木马,用户甚至察觉不到异常。

恶意邮件附件与钓鱼链接:“伪装成重要文件的诱饵”

黑客常通过邮件发送伪装成“发票”“快递通知”“工作文件”的附件(如.docx、.pdf、.zip),或诱导用户点击钓鱼链接,附件可能包含宏病毒或木马程序,一旦用户启用宏或解压文件,木马便会自动运行并感染系统。

收到“您的社保账户异常,请点击链接验证”的邮件,点击后进入伪造的登录页面,输入账号密码后不仅信息泄露,还可能被诱导下载“安全工具”(实为木马)。

系统漏洞与未修复的软件:“后门大开”

Windows系统或第三方软件(如浏览器、播放器、办公软件)的漏洞,可能被黑客利用远程执行代码,植入木马,若用户未及时更新系统补丁或软件版本,木马可通过漏洞“偷偷”安装,无需用户主动操作。

2023年曝出的“PrintNightmare”漏洞,允许攻击者通过打印机服务远程执行代码,植入木马控制整个内网。

社交工程诈骗:“冒充可信方的“心理操控””

部分木马通过“社交工程”诱导用户主动安装,常见手段包括:

- 冒充“客服”:“您的账户存在风险,请下载‘安全软件’检测”;

- 冒充“技术支持”:“检测到电脑异常,需远程协助安装修复工具”;

- 冒充“朋友/同事”:“分享一个超好用的软件,你装一下试试”。

利用用户的信任或恐慌心理,诱导其关闭安全防护、运行木马程序。

移动存储设备交叉感染:“U盘里的‘自动运行’”

U盘、移动硬盘等设备若感染了“自动运行”木马,插入Windows系统时,可能利用系统“自动播放”功能(尤其是未关闭的旧版本系统)静默执行木马程序,实现“即插即感染”。

安装木马软件后的危害:不止“卡顿”这么简单

一旦Windows系统安装木马,后果远不止“电脑变卡死机”,更可能引发严重的安全与财产风险:

个人信息泄露与财产损失

木马的核心目的是窃取数据,常见的窃取目标包括:

- 账号密码:游戏、社交、网银、支付平台账号;

- 敏感信息:身份证号、银行卡号、家庭住址、通讯录;

- 工作数据:公司文件、客户资料、项目代码(若用于办公电脑)。

这些信息可能被黑客用于盗刷银行卡、诈骗、勒索,甚至出售给黑产团伙。

系统被远程控制,沦为“肉鸡”

远控木马(如“灰鸽子”“冰河”)可在用户不知情的情况下,让黑客完全掌控电脑,黑客可:

- 打开摄像头/麦克风,偷拍隐私画面;

- 监控键盘输入,记录所有操作;

- 下载/删除文件,加密数据后勒索赎金(勒索病毒);

- 利用电脑作为“跳板”,攻击其他网络,用户可能“背锅”承担法律责任。